コマンド

1 | $ sudo apt-get install software-properties-common |

楽天が2020/4/8から開始したMNOサービス

MVNOは3大キャリアから回線の一部を借りる事で運用されていますが、

MNOは自前の回線を用いて運用します。

これまで3大キャリアのSoftBank,KDDI,docomoと言われていましたが、これからは楽天モバイルUN-LIMITが加わり4大キャリアとなるかもしれません。

iPhoneでの対応は非公式となっておりますが、パートナー回線、使用量無制限の楽天回線共に接続できそうです。

iPhoneでnanoSIMを挿入して使用する場合、APNの設定は不要でそのまま使う事ができます。※

※ただし、既存のAPNプロファイルはアンインストールしてください。

eSIMを使用する場合はnanoSIMとeSIMのデュアルシム運用が可能ですが、以下の様な手順が必要となります。

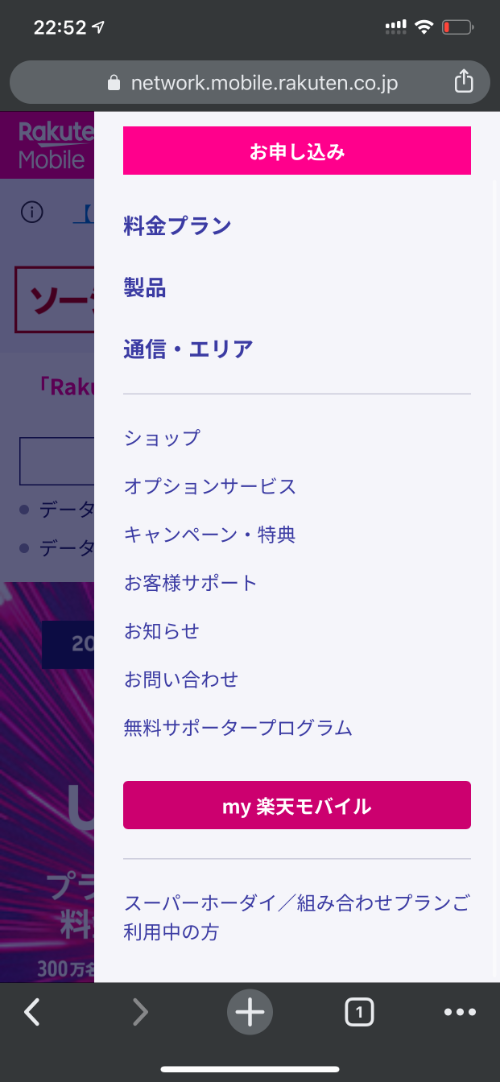

楽天モバイルUN-LIMITの右上メニューにある「my楽天モバイル」から開けます。

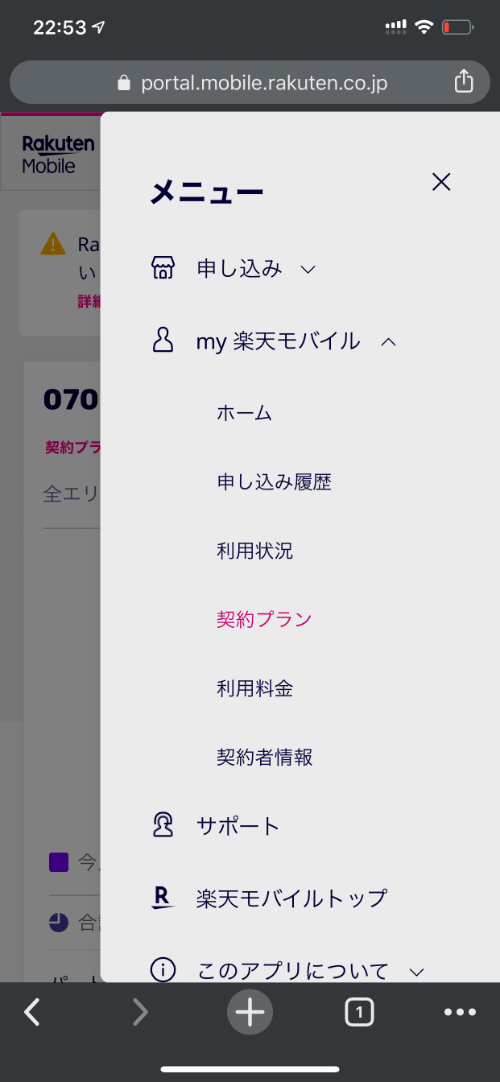

my楽天モバイルのログイン後のページから「右上メニュー」 -> 「my楽天モバイル」 -> 「契約プラン」

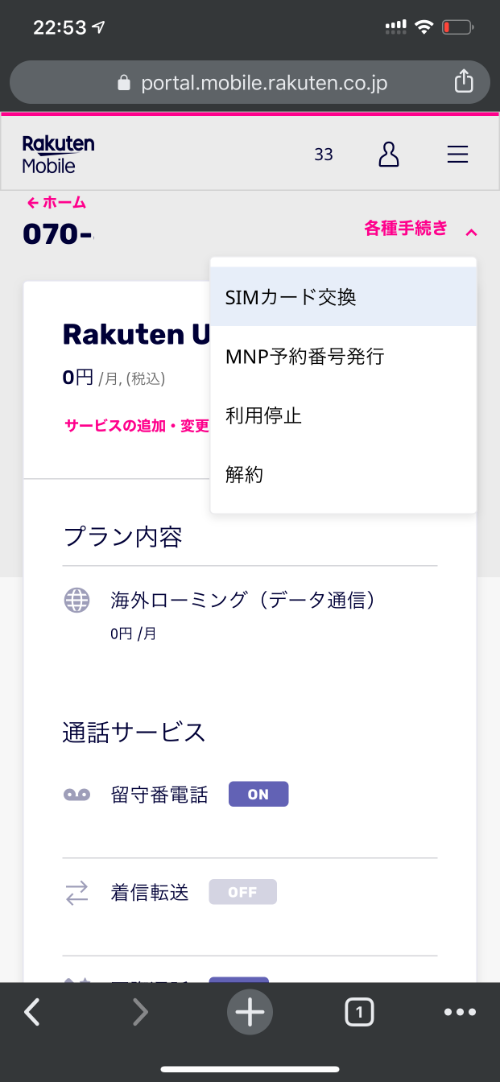

「各種手続き」 -> 「SIMカード交換」 その後、SIMを変更する手続きを進めます。

QRコードが表示されますので、このQRコードをiPhoneのカメラで読み取ります、すると、プロファイルがインストールされます。

しっかり確認が取れていませんが回線は自分で切り替える事ができそうです。

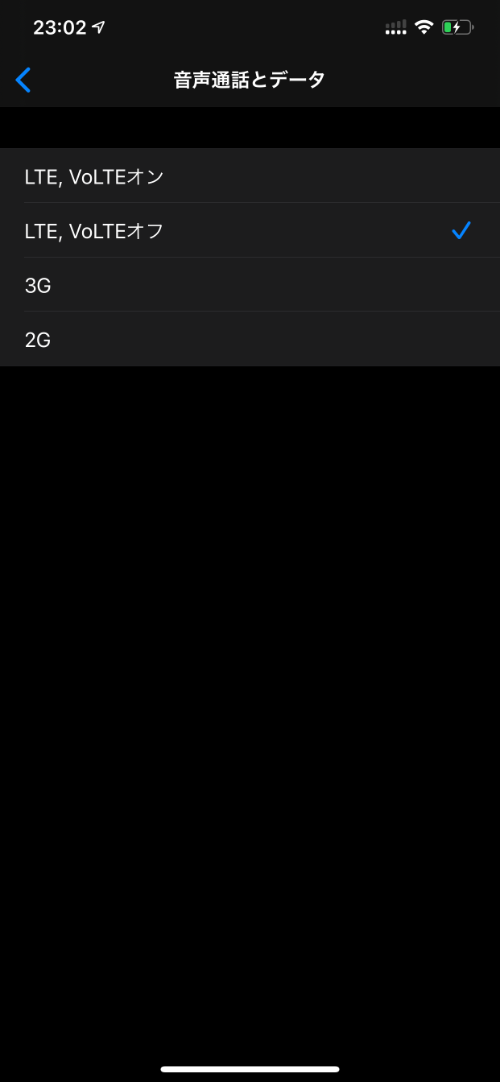

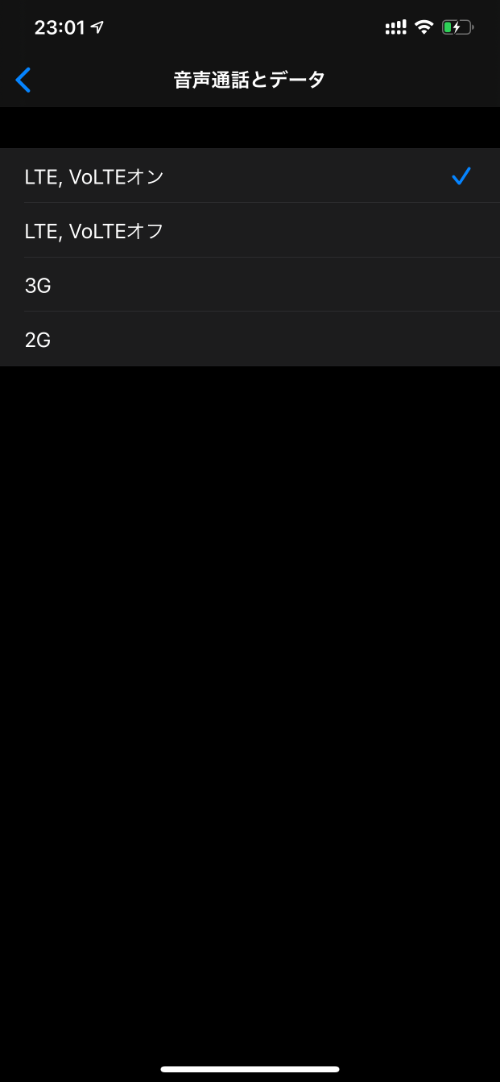

iPhoneにて設定アプリを開き「モバイル通信」 -> 楽天のモバイル通信プラン -> 「音声通話とデータ」を開きます。

VoLTEオフを選択します。

追記:VoLTEオンを選択して、iPhoneが楽天回線、パートナー回線を自動的に選択する様です。

VoLTEオンを選択します。

追記:VoLTEオンを選択して、iPhoneが楽天回線、パートナー回線を自動的に選択する様です。

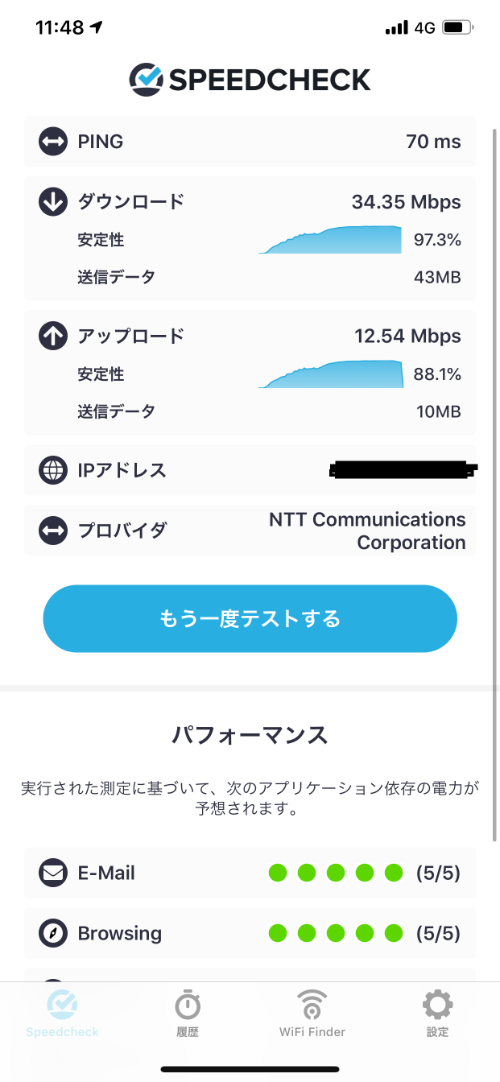

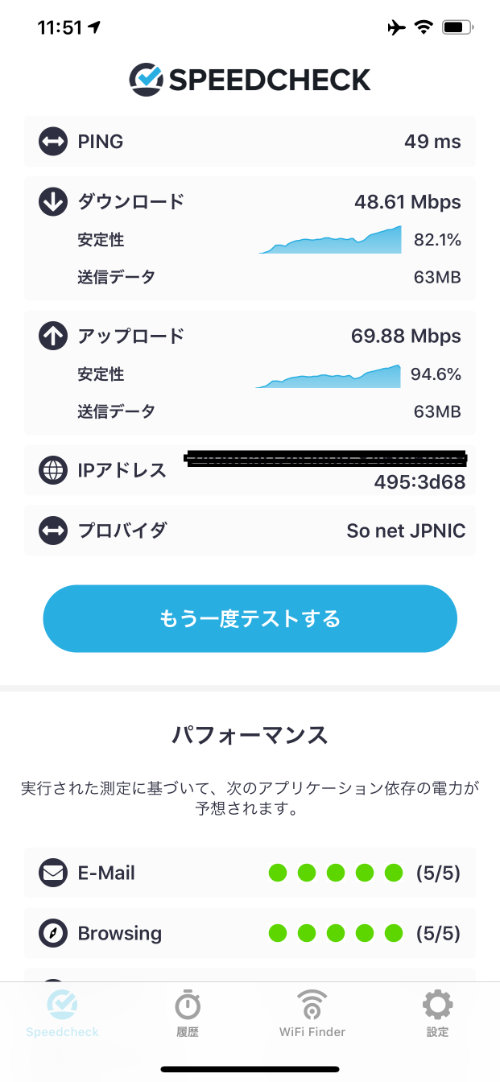

データが取れ次第計測します。

パートナー回線のpingが比較的良好なのでスマホゲームをしてみましたが、OCNよりもちょっと不安定でした。

もしよろしければ紹介コードをご利用ください。

紹介コード:2020031802187

ghコマンドをインストールしようとしたら、

公式のインストール方法がsnapを用いた方法だったため使ってみました。

teratailのこの質問と回答が参考になりました(ありがとうございます!)

以下の特徴が大きいと思います。

そして、パッケージの複数バージョンをインストールしておける様です。

とっても簡単

1 | $ apt install snap |

今回はhubをインストールしてみました。

1 | $ snap install hub --classic |

注意

–classicはソフトウェアを隔離するサンドボックス機能だそうです、今回はこれがないとインストールできなかった

–edgeや–stableを指定する事で、最新版以外のパッケージもインストールできる

1 | $ snap remove hub |

freenom等でドメインを入手、設定した際などに使う

1 | $ nslookup 8.8.8.8 |

1 | $ nslookup google.com |

.bashrcに以下一行を追記する

曖昧文字幅を全て全角幅にする設定です。

1 | export VTE_CJK_WIDTH=1 |

anacondaとは、データサイエンティスト向けのpythonパッケージを含んだパッケージマネージャの様な物です。

そのため、沢山のツールがインストールされてしまうため、

3GBの容量を使用してしまったり、

プラットフォームに予めインストールされている実行ファイルとの競合を起こす事があります。

minicondaとは、anacondaからそれらのパッケージを除外したパッケージマネージャが主な機能となります。

1 | $ wget https://repo.anaconda.com/miniconda/Miniconda3-latest-Linux-x86_64.sh |

インストール中に、以下の様なリストが表示されますが、これらのツールも同時にインストールされます。

1 | The following NEW packages will be INSTALLED: |

1 | $ python -V |

1 | pip -V |

~/miniconda3フォルダ以下に全てインストールされるため、以下できます。

1 | $ rm -r ~/miniconda3 |

1 | $ wget -q https://packages.microsoft.com/config/ubuntu/19.04/packages-microsoft-prod.deb |

dotnetコマンドでPowerShellをインストールするため、dotnet-sdkをインストールします。

1 | $ sudo apt install dotnet-sdk-3.1 -y |

1 | $ dotnet tool install --global powershell |

インストール完了後、ターミナルを再起動します。

1 | $ pwsh |

PowerShellでgrepをしてみます。

1 | PS /home/user> echo "aaaabbbb" | Select-String "aaaa" |